Endpoint Detection and Response (EDR): O que é o EDR e como funciona?

No cenário atual de ameaças cibernéticas em constante evolução, as empresas precisam estar um passo à frente dos cibercriminosos para proteger seus ativos digitais e informações confidenciais. O Endpoint Detection and Response (EDR) emerge como uma solução crucial para atender a essa demanda. Neste artigo, exploraremos em detalhes o que é o EDR e como ele funciona para fortalecer a segurança cibernética das organizações.

O que é o EDR?

O Endpoint Detection and Response, ou EDR, é uma abordagem avançada de segurança cibernética projetada para detectar, analisar e responder a ameaças cibernéticas em dispositivos finais, como computadores, laptops, servidores e dispositivos móveis.

O EDR é uma parte fundamental da estratégia de segurança cibernética de uma organização, pois concentra-se na proteção dos pontos finais, que são frequentemente o alvo de ataques.

As plataformas de detecção e resposta de endpoints ajudam as equipes de segurança a encontrarem atividades suspeitas em endpoints, para eliminar ameaças rapidamente e minimizar o impacto de um ataque.

Os EDRs enquadram-se em uma categoria de ferramentas usadas para detectar e investigar ameaças em endpoints.

O EDR tornou-se um componente crítico de qualquer estratégia de segurança de endpoints porque constitui uma das melhores maneiras de detectar uma intrusão, monitorar o ambiente alvo que está sendo atacado, e realizar a telemetria dos dados coletados, pois ele permite a triagem e a investigação completas.

Como o EDR funciona?

O EDR funciona através da implantação de agentes de segurança em todos os dispositivos finais da rede de uma organização. As soluções de segurança EDR monitoram continuamente a atividade nos dispositivos, analisam eventos de laptops, desktops, dispositivos móveis, servidores e até mesmo cargas de trabalho de IoT e nuvem, para identificar atividades suspeitas.

Eles geram alertas para ajudar os analistas de operações de segurança a descobrir, investigar e corrigir problemas. As ferramentas EDR também coletam dados de telemetria sobre atividades suspeitas e podem enriquecer esses dados com outras informações contextuais de eventos correlacionados.

Por meio dessas funções, o EDR é fundamental para reduzir os tempos de resposta das equipes de resposta a incidentes e, idealmente, para eliminar ameaças antes que os danos sejam causados.

As primeiras soluções de EDR surgiram em 2013, para ajudar investigações forenses que exigiam uma telemetria de endpoint muito detalhada, que fosse capaz de analisar malware e entender exatamente o que um invasor fez a um dispositivo comprometido. Essa tecnologia evoluiu ao longo do tempo, para incorporar um conjunto mais amplo de recursos e agora também oferece proteção de endpoint ou recursos de antivírus.

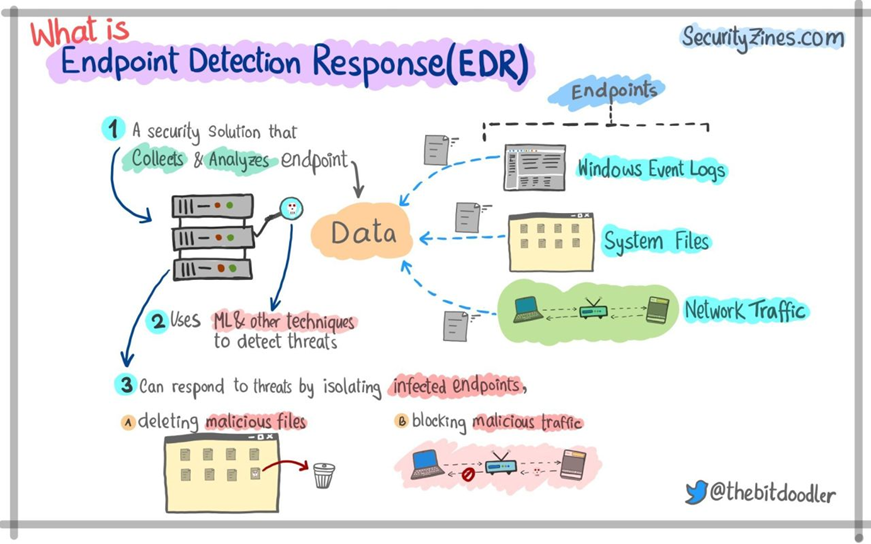

Abaixo, uma figura que ilustra um diagrama do funcionamento de um EDR:

Fonte: www.securityzines.com

A seguir, recapitulamos e listamos os principais passos de como o EDR funciona:

1. Coleta de Dados

Os agentes de EDR coletam dados em tempo real sobre a atividade nos dispositivos finais. Isso inclui informações sobre processos em execução, comunicações de rede e alterações de arquivos.

2. Análise de Comportamento

Os dados coletados são analisados em busca de indicadores de comprometimento (IOCs) e indicadores de comportamento anormal (ABIs). O EDR utiliza algoritmos de aprendizado de máquina e análise heurística para identificar ameaças em potencial.

3. Alertas e Resposta

Quando uma ameaça é detectada, o EDR gera alertas para a equipe de segurança cibernética da organização. Esses alertas incluem informações detalhadas sobre a ameaça e sua gravidade. Com base nessas informações, a equipe pode tomar medidas para conter e remediar a ameaça. Muitas soluções de EDR também são configuráveis para realizar automaticamente a resposta contra ameaças conhecidas.

4. Investigação e Relatórios

Além de responder a ameaças em tempo real, o EDR também oferece a capacidade de investigar incidentes passados. Ele fornece recursos de geração de relatórios que ajudam as equipes de segurança a entender o que aconteceu e aprimorar suas estratégias de segurança.

Por que precisamos de soluções de EDR?

Atualmente, as organizações recebem uma enxurrada contínua de ataques. Esses ataques variam de ataques simples e oportunistas como, por exemplo, um agente de ameaça enviando um anexo de e-mail com um ransomware conhecido, na esperança de que o endpoint ainda esteja vulnerável ao ataque.

Com ataques um pouco mais avançados, os agentes de ameaças podem aproveitar explorações ou métodos de ataque conhecidos e tentar ocultá-los usando técnicas de evasão, como a execução de malware na memória.

Se os atacantes tiverem bons recursos, poderão desenvolver um ataque de dia zero que aproveite vulnerabilidades desconhecidas de aplicativos ou sistemas. Felizmente, ferramentas eficazes de prevenção de ameaças podem interromper automaticamente mais de 99% de todos os ataques. Eles podem aplicar vários mecanismos de análise, desde a reputação da fonte e do signatário de um arquivo, até a distribuição do código e as funções em um executável para bloquear o ataque.

Como muitos ataques de dia zero utilizam técnicas conhecidas, as ferramentas de segurança certas podem impedir esses ataques de dia zero, mesmo que nunca tenham visto um ataque específico antes. No entanto, os ataques mais sofisticados e potencialmente prejudiciais requerem detecção e resposta. Esses ataques, como ameaças internas, ataques lentos e ataques de APT (ameaças persistentes avançadas), podem exigir verificação manual de um analista de segurança.

Esses ataques avançados raramente podem ser identificados em tempo real. E, muitas vezes, um analista de segurança deve tentar compreender a intenção da atividade para determinar se ela é maliciosa ou não. Portanto, embora poucos ataques exijam detecção e resposta, esses ataques podem ser extremamente destrutivos. As equipes de segurança precisam de soluções EDR para localizá-los, investigá-los e detê-los.

Principais capacidades de detecção e resposta do EDR

Ao avaliar uma solução EDR, procure os seguintes recursos essenciais:

Ampla visibilidade e detecção de ataques baseada em Machine Learning – A base do EDR são dados ricos. Procure ferramentas de detecção e resposta que coletem dados abrangentes e forneçam visibilidade em toda a empresa. As soluções ideais oferecem um conjunto abrangente de técnicas de aprendizado de máquina e análise para detectar ameaças avançadas em tempo real. Confira testes independentes, como a avaliação MITRE ATT&CK, para avaliar a amplitude e a precisão da cobertura de detecção.

Investigações simplificadas com análise de causa raiz, agrupamento inteligente de alertas e pontuação de incidentes – Para reduzir os tempos de resposta, escolha ferramentas de segurança que forneçam uma imagem completa dos incidentes com detalhes investigativos ricos. Eles devem simplificar as investigações, revelando automaticamente a causa raiz, a sequência de eventos e os detalhes de inteligência sobre ameaças de alertas de qualquer fonte. A pontuação de incidentes personalizável permite que você se concentre nos eventos que são mais importantes para você. Ao agrupar alertas em incidentes de segurança, você pode reduzir em 98% o número de eventos individuais a serem investigados, acelerando a resposta a incidentes.

Resposta coordenada em todos os pontos de aplicação – Opções de resposta flexíveis, como execução de scripts, acesso direto a endpoints, restauração de hosts e “pesquisa e destruição”, permitem eliminar ameaças rapidamente e se recuperar de ataques. A forte integração com ferramentas de orquestração, automação e resposta de segurança (SOAR) permite automatizar playbooks e estender a resposta a centenas de ferramentas de segurança e TI. As soluções de EDR podem até mesmo restaurar arquivos danificados e configurações de registro, como em algumas situções onde um ransomware criptografar os dados do endpoint.

Prevenção rígida de ameaças de endpoint – As melhores soluções de EDR também incluem antivírus e recursos de segurança de endpoint para bloquear todos os estágios do ataque. Avalie se as soluções de EDR que você está buscando podem bloquear explorações de vulnerabilidade técnica, bloquear arquivos de malware usando aprendizado de máquina e interromper comportamentos maliciosos. Com uma prevenção eficaz contra ameaças de endpoint, você pode interromper os ataques mais evasivos, como foi o caso do ataque à cadeia de suprimentos da SolarWinds .

Recursos do pacote de proteção de endpoint para reduzir a superfície de ataque – Além de bloquear ataques e ransomwares, as ferramentas ideais de EDR devem evitar a perda de dados e o acesso não autorizado com recursos como firewall de host, controle de dispositivos e criptografia de disco. Procure soluções EDR que forneçam controle granular sobre o acesso USB e políticas de firewall.

Um agente único e leve – em vez de instalar agentes volumosos que verificam continuamente seus endpoints em busca de assinaturas de ataque, opte por um agente completo para prevenção de ameaças de endpoint.

Segurança fornecida na nuvem – O gerenciamento e a implantação baseados na nuvem não apenas simplificam as operações e eliminam servidores locais onerosos, mas também se expandem rapidamente para lidar com mais usuários e mais dados.

Serviços gerenciados opcionais – As soluções de EDR devem oferecer busca gerenciada de ameaças e detecção e resposta gerenciadas (MDR) para fornecer monitoramento, busca de ameaças e triagem 24 horas por dia, 7 dias por semana. Os serviços de MDR podem ser fornecidos através de MSSPs, que são Provedores de Serviços Gerenciados de Segurança Cibernética.

A evolução do EDR e o XDR

As ferramentas tradicionais de EDR concentram-se apenas em dados de endpoint, proporcionando visibilidade limitada sobre ameaças suspeitas. Isso pode resultar em detecções perdidas, aumento de falsos positivos e tempos de investigação mais longos. Estas deficiências agravam os desafios que muitas equipas de segurança já enfrentam, incluindo sobrecarga de eventos, escassez de competências, ferramentas com foco restrito, falta de integração e muito pouco tempo.

O XDR, ou detecção e resposta estendida, é uma nova abordagem para detecção e resposta a ameaças de endpoint. O “X” significa “estendido”, mas na verdade representa qualquer fonte de dados, como dados de rede, nuvem e endpoint, reconhecendo que não é eficaz investigar ameaças em silos isolados.

Os sistemas XDR usam heurística, análise, modelagem e automação para unir e obter insights dessas fontes, aumentando a visibilidade e a produtividade da segurança em comparação com ferramentas de segurança isoladas. O resultado são investigações simplificadas em todas as operações de segurança, reduzindo o tempo necessário para descobrir, caçar, investigar e responder a qualquer forma de ameaça.

Quer aprender como operar um EDR sendo um Analista de Segurança?

A CECyber ministra cursos de capacitação para a formação de equipes de analistas de cibersegurança. Em diversos destes cursos, os nossos alunos utilizam uma solução de EDR que é uma das melhores do mundo, o Trellix McAfee ePO, que é usado intensamente em exercícios de resposta a incidentes cibernéticos, como por exemplo, o Ransomware, dentro do simulador de ataques cibernéticos Cyber Range, da Cyberbit.

Para saber mais sobre nossos cursos e como contratá-los para a sua empresa, clique aqui e entre em contato com o nosso time.

Fonte: Adaptado e traduzido de https://www.paloaltonetworks.com/cyberpedia/what-is-endpoint-detection-and-response-edr

Comments are closed.